Hitam-putih peretas Tiongkok: Dari patriotisme ke bisnis ilegal

Pada mulanya, Wan Tao bukan seorang geek. Lahir pada 1971 di sebuah kota kecil di Provinsi Jianxi, Tiongkok, Wan punya cita-cita belajar sejarah. Namun, pada awal 1990-an, Wan "terdampar" di Jiaotong University, Beijing. Ia malah belajar akuntansi.

Jurusan itu bukan pilihan Wan. Orang tuanya memaksa Wan kuliah di Jiaotong karena ilmu sejarah dianggap "berbahaya". Pada 1989, pemerintah komunis China baru saja meredam aksi demonstrasi besar-besaran di Tiananmen Square. Para penggeraknya kebanyakan adalah mahasiswa ilmu sosial, termasuk dari jurusan sejarah.

Meski begitu, kuliah di Jiaotong adalah berkah tersembunyi bagi Wan. Di kampus itu, ia menemukan hobi baru saat menghabiskan waktu di laboratorium komputer di kampus itu. Ia terkesima saat menyaksikan bagaimana virus-virus primitif merusak perangkat keras komputer-komputer milik kampus.

"Virus adalah hal yang kecil, tapi dia bisa punya kekuatan seperti itu. Saya ingin punya kekuatan saya sendiri," kenang Wan sebagaimana dikutip dari "China's Hacker King" yang ditulis Hannah Beech di Majalah Time.

Pada suatu hari di tahun 1992, Wan menciptakan virus komputer pertamanya dan melepasnya ke jagat maya. Hanya beberapa bulan berselang, virus itu menyebar ke seluruh Tiongkok. Komputer milik kantor ibunya di Jianxi bahkan terinfeksi virus bikinan Wan.

Setelah lulus dari Jiaotong, Wan kemudian bekerja sebagai auditor untuk sebuah perusahaan swasta. Namun, antusiasme Wan terhadap dunia internet tak memudar. Selain bekerja, Wan menghabiskan waktu di buletin-buletin internet.

Bersama para peretas lainnya, Wan rutin menghujat Jepang di buletin-buletin itu. Pada 1997, tepat hari perayaan invasi Jepang ke China yang ke-60, Wan bahkan membanjiri kotak masuk email milik Perdana Menteri Jepang dan membuatnya tak berfungsi selama berhari-hari.

"Saya mengarahkan kebencian saya terhadap masyarakat dan mentrasfernya ke Jepang, ke negara-negara yang mempermalukan China. Ini satu-satunya model kemarahan yang bisa diterima publik di China," ungkap pria yang juga pernah meretas situs milik militer AS itu.

Tiga tahun berselang, Wan kemudian mengumpulkan para peretas dalam sebuah klub yang kelak bernama China Eagle Union. Disponsori para pengusaha patriotis, Wan dan kawan-kawan rutin menggelar terhadap negara-negara "musuh" China. "Kami pikir kami punya tanggung jawab untuk mempertahankan China," imbuh dia.

Pada era itu, Wan--dikenal dengan kode nama Eagle--sudah tersohor di kalangan para peretas. Ia didapuk sebagai salah satu pemimpin Red Hacker Alliance. Dari hanya sekitar puluhan orang, tercatat sudah ada ribuan peretas yang kini bergabung dalam organisasi tersebut. Anggota organisasi itu lazim disebut red hacker atau hongke.

Menurut penulis The Dark Visitor: Inside the World of Chinese Hacker, Scott J. Henderson, Red Hacker Alliance dibentuk sebagai respons terhadap kerusuhan berbasis etnis di Jakarta pada 1998. Ketika itu, warga keturunan Tionghoa kerap dituding jadi biang kerok inflasi yang terkendali dan memburuknya perekonomian Indonesia.

Anggapan semacam itu menyebar luas di sebagian masyarakat Indonesia. Kerusuhan pecah. Tak hanya menyerang dan menjarah toko-toko, warga juga dilaporkan membunuh dan memperkosa para perempuan keturunan Tionghoa di Jakarta dan beberapa kota lainnya.

Kabar itu, kata Henderson, sampai kepada individu-individu peretas di China. Pada peretas kemudian mendirikan Chinese Hacker Emergency Conference Center. "Mereka mengirimkan bom email ke situs-situs dan email resmi milik pemerintah Indonesia serta menggelar serangan denial-of-service (DoS) terhadap situs domestik," jelas Henderson.

Modifikasi konten juga jadi model serangan para hongke. Mereka mengubah tampilan halaman utama situs-situs milik pemerintah Indonesia. Pesan bernada ancaman, misalnya, muncul di halaman utama Badan Kependudukan dan Keluarga Berencana Nasional.

"Peringatan dari China. Halaman ini diretas untuk hari nasional kalian. Tolong biarkan halaman ini seperti adanya selama 48 jam dan hukum para pembunuh pada (peristiwa) Mei segera," tulis peretas di situs tersebut.

Selain pascaperistiwa kerusuhan etnis di Jakarta, para peretas Red Hacker Alliance juga terdeteksi dalam berbagai peristiwa internasional yang bernuansa menyudutkan atau menyerang martabat China. Inggris, AS dan sejumlah negara yang dianggap musuh China rutin jadi target serangan kelompok tersebut.

"Target lain yang jadi favorit kelompok peretas ialah pemilihan umum dan referendum mengenai kemerdekaan Taiwan," tulis Henderson. Hingga kini, China tidak mengakui kedaulatan Taiwan sebagai negara dan mengganggapnya sebagai bagian dari China daratan.

Selain mempererat solidaritas komunitas peretas China, William Howlett IV, dalam The Rise of China Hacking Culture: Defining Chinese Hacker", mengatakan peristiwa kerusuhan etnis di Jakarta bikin serangan siber mereka kian galak.

Dalam perang siber pertama antara China dan Taiwan pada 1999-2000, peretas China mulai menggunakan virus bikinan mereka untuk menyerang dan menyabotase situs-situs milik pemerintah, universitas, dan perusahaan-perusahaan di Taiwan.

"Sebelum 1999, para peretas biasanya hanya menyerang lewat bom email, melancarkan serangan denial-of-service, atau meninggalkan pesan politik di situs-situs. Bara pada era perang itulah, dua dua program berbahaya diciptakan dan digunakan," tulis Howlett.

Dipuji publik dan dilindungi negara

Hingga kini, tidak jelas bagaimana hubungan antara kelompok peretas sipil dengan pemerintah China. Namun, menurut Henderson dalam "Beijing Rising Hacker...How Does Mother China React?", sejumlah peristiwa menunjukkan keberpihakan pemerintah komunis terhadap kelompok peretas tersebut.

Ia mencontohkan sejumlah peristiwa yang mengindikasikan itu. Pada forum APEC yang digelar di Seoul, Juni 2005, misalnya. Ketika itu, perwakilan Taiwan menemui delegasi China untuk meminta bantuan menghentikan serangan para peretas. "Delegasi China tak menggubris permintaan itu," ujar Henderson.

Permintaan serupa sebelumnya juga pernah diutarakan pemerintah Jepang. Usai serangkaian serangan siber yang terjadi pada pertengahan 2000, pemerintah Jepang menuntut agar sejumlah situs milik peretas yang berbasis di Guangxi, China, ditutup.

"Polisi merespons dengan menyatakan mereka tidak punya niatan untuk menutup situs-situs tersebut. Menurut mereka, situs-situs itu adalah situs patriotik," tulis Henderson.

Selain dilindungi, pemerintah komunis China juga diyakini rutin menggunakan jasa para peretas sipil. Dalam artikelnya, Henderson menyertakan potongan wawancara dengan salah satu peretas di Beijing yang mengaku pernah diminta pejabat pemerintah komunis untuk mencuri informasi rahasia milik pemerintah asing.

Sang peretas menolak permintaan tersebut. Terlepas dari permintaan itu, ia mengakui pernah menjelajahi dokumen-dokumen milik seorang jenderal militer di AS hanya untuk "bersenang-senang". Ia juga menyebut jual-beli jasa peretasan kian lazim.

"Biasanya para peretas tidak melakukan itu (mencuri data secara ilegal) karena kami juga punya semacam tanggung jawab sosial. Tapi, sekarang orang-orang mau melakukan apa saja demi uang," kata peretas berusia 30 tahun itu.

Para honker juga terkesan aktif meminta dukungan negara terhadap aktivitas mereka. Pada 2005, Phoenix Television News melaporkan unggahan serupa yang diterbitkan serempak di berbagai situs milik para honker di bawah Honker Union of China.

"Kita tidak bisa menunggu hingga negara berada dalam krisis untuk beraksi. Kita harus siap untuk melakukan sesuatu yang berguna untuk tanah air. Kenapa kita tidak bisa dijadikan unit keamanan teknologi yang disetujui negara?" tulis para honker.

Meskipun tak ada hubungan struktural antara Red Hacker Alliance dan pemerintah komunis China, menurut Henderson, kedua pihak rutin berkomunikasi. Salah satu cara berkomunikasi yang lazim ialah lewat media massa.

Supaya serangan siber yang dilancarkan para peretas sesuai arahan dan tidak melewati batas, para pejabat pemerintah komunis China biasanya mengeluarkan rilis pers atau menyebar pesan berantai untuk mengingatkan para peretas.

Saat perang siber antara AS dan China memanas pada 2005, misalnya, situs resmi People's Daily, merilis ultimatum: "Serangan Honker Union of China, atau Red Guests, terhadap situs-situs AS adalah kegiatan melanggar hukum yang tidak bisa dimaafkan. Ini adalah terorisme web."

Menurut Direktur iDefense, John Watters, peringatan-peringatan itu biasanya tanpa tindak lanjut. Ia menyebut tak ada bukti yang menunjukkan pemerintah China serius memburu para peretas yang menyerang target-target asing. "Mereka menutup mata selama serangan itu tidak berlawanan dengan kepentingan nasional," kata Watters.

Karena perlakuan istimewa itu, sebagian besar peretas di China bahkan tak perlu menyembunyikan identitas mereka. Publik di China justru mengapresiasi keberadaan mereka sebagai representasi "suara" rakyat. Dalam berbagai kesempatan, mereka bahkan kerap dipuja bak artis Hollywood.

"Koran-koran bersemangat mewawancara mereka, kampus-kampus ingin menciptakan mereka. Buku dan beragam publikasi lahir berbasis pengalaman mereka," tulis Howlett dalam The Rise of China Hacking Culture.

Kian masif dan berbahaya

Minimnya restriksi dari pemerintah dan besarnya dukungan publik bikin serangan siber dari Tiongkok kian menggila. Menurut Joe Robinson dalam "Cyberwarfare statistics: A decade of geopolitical attacks" yang terbit Privacy Affairs, setidaknya ada 79 kasus serangan siber terdokumentasi yang dilancarkan peretas China pada periode 2009 hingga 2019.

Total ada 20 negara yang jadi target. "Sekitar 32% serangan ditujukan ke AS, membuat AS menjadi target terbesar serangan peretas China. Hong Kong juga jadi target utama, termasuk di antaranya peretasan DDoS Telegram saat protes antipemerintah di Hong Kong pada 2019," jelas Robinson.

Dari total 500 kasus serangan siber yang terdokumentasi selama satu dekade terakhir, China bersama Russia merupakan penyumbang terbesar kasus-kasus serangan siber ke seluruh dunia. "Peretasan yang dilakukan China meningkat pada 2018 dan juga menunjukkan peningkatan signifikan pada 2019," ujar Robinson.

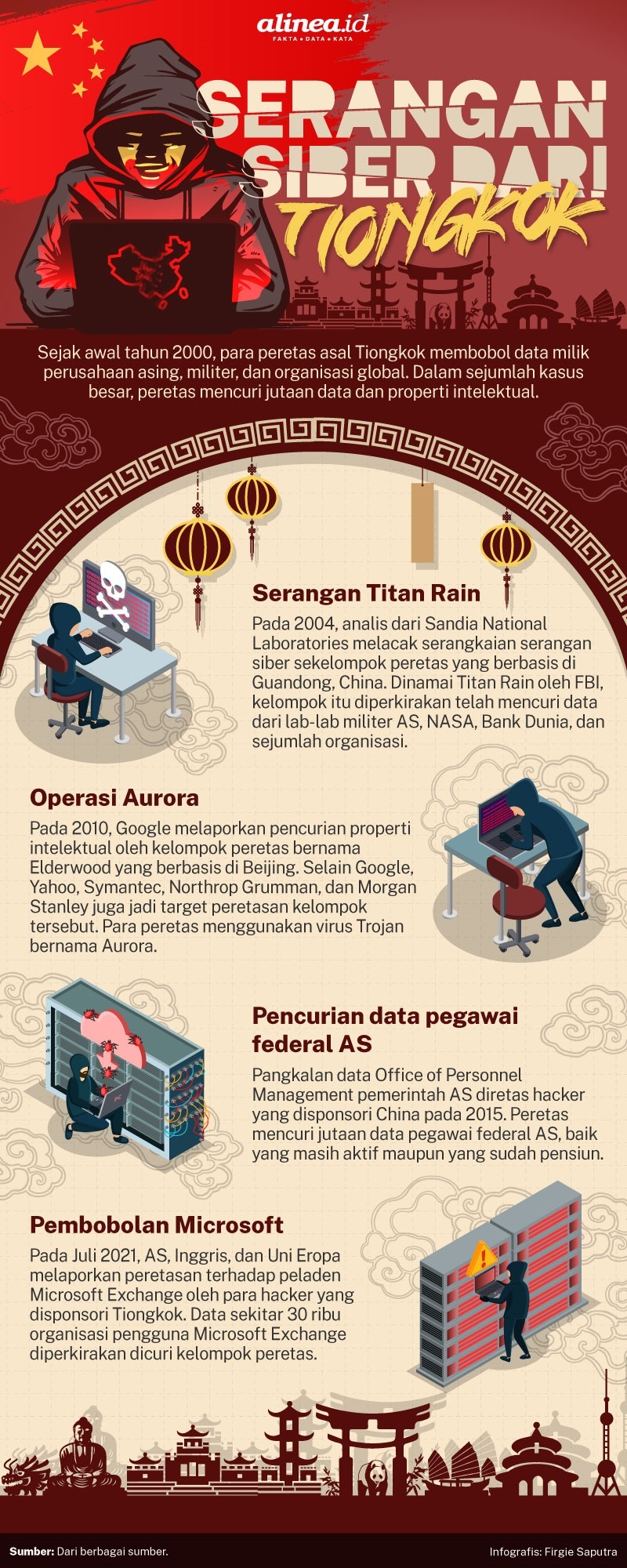

Salah satu peristiwa serangan siber terbesar yang dilakukan peretas China terjadi pada 2009-2010. Ketika itu, Google melaporkan pencurian properti intelektual oleh kelompok peretas bernama Elderwood yang berbasis di Beijing.

Selain Google, Yahoo, Symantec, Northrop Grumman, dan Morgan Stanley juga jadi target peretasan kelompok tersebut. Para peretas menggunakan virus Trojan bernama Aurora. Menurut kabel rahasia dari Kedubes AS di Beijing, serangan itu disponsori oleh pemerintah komunis China.

Kasus besar lainnya ialah dugaan pencurian jutaan data pegawai federal AS di pangkalan data Office of Personnel Management pemerintah AS pada 2015. Termutakhir, peretas China juga dituding meretas peladen Microsoft Exchange. Data sekitar 30 ribu organisasi pengguna Microsoft Exchange diperkirakan dicuri kelompok peretas.

"Apa yang kita lihat dalam dua atau tiga tahun belakangan ialah peningkatan kapabilitas. Mereka kini beroperasi layaknya agen intelijen profesional ketimbang operator-operator kacangan," kata petinggi firma keamanan siber CrowdStrike, George Kurtz, seperti dikutip dari New York Times.

Di luar serangan siber yang disponsori negara, peretas individual asal China juga kian agresif. Menurut data yang dikompilasi Recorded Future, sebuah perusahaan digital berbasis di Somerville, Mass, per tiga bulan terlacak sedikitnya ada sekitar 1.000 serangan siber yang berasal dari China.

Tak hanya menyerang target-target besar, kelompok peretas individual juga meretas demi keuntungan receh, semisal mencuri data akun gamers, informasi mengenai rekening kartu kredit, dan meretas sistem judi online.

Ketua Silverado Policy Accelerator, Dmitri Alperovitch menilai kian sporadisnya serangan siber dari Tiongkok mengindikasikan minimnya pengawasan. Secara khusus, ia menyoroti serangan terhadap Microsoft Exchange.

Meski jauh lebih ambisius, menurut dia, serangan tersebut terkesan tidak disiplin jika dibandingkan serangan-serangan para hongke sebelumnya. "Ini serangan paling ceroboh yang pernah kita lihat yang dilakukan oleh peretas China," kata Alperovitch.